암호화폐 해킹 방지 완전 가이드: 지갑 보안과 자산 보호 전략

핵심 요약

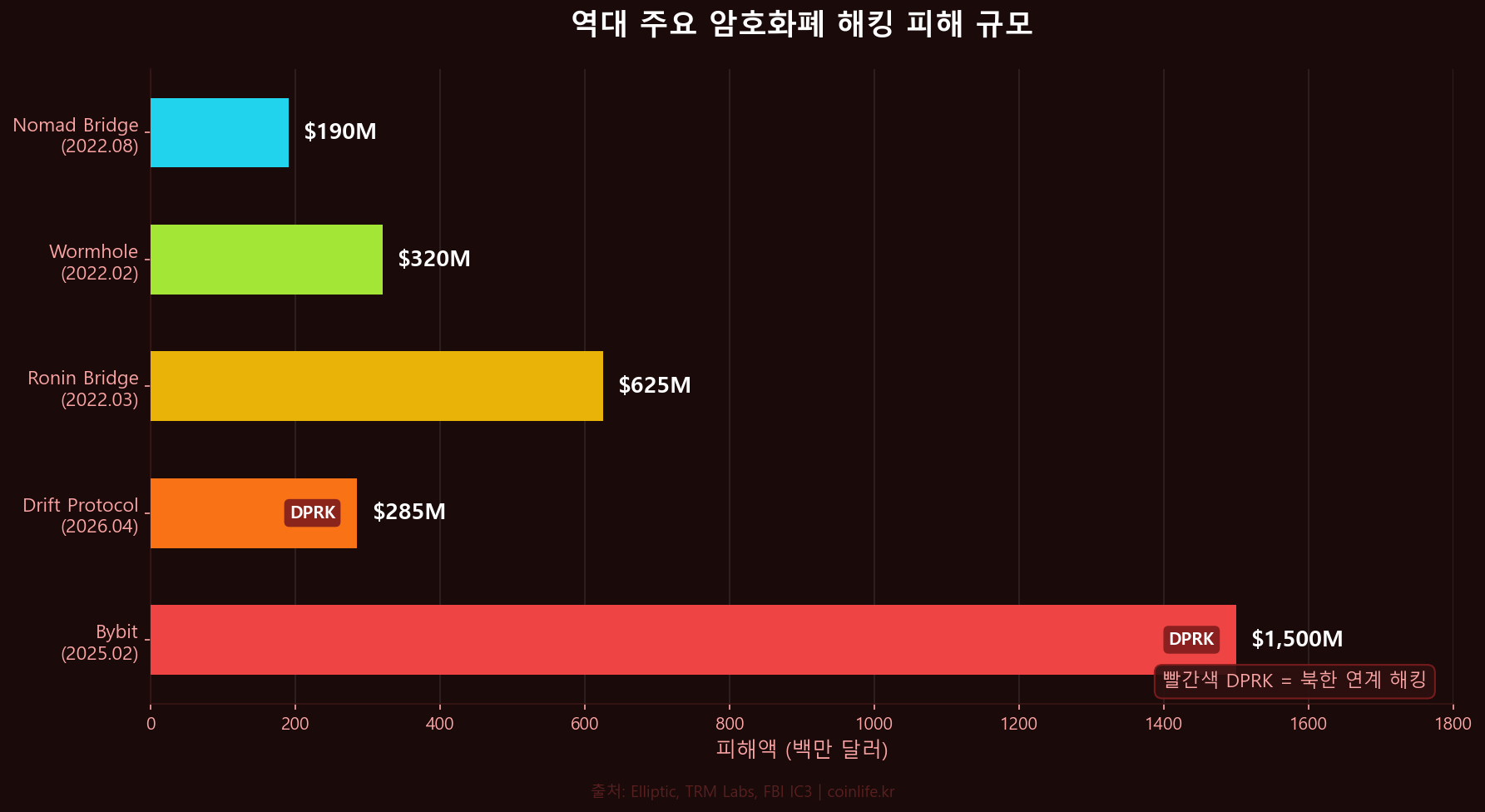

- 2026년 4월 북한 해커가 Drift Protocol에서 2억 8,500만 달러(약 3,700억 원)를 탈취했으며, 올해만 DPRK 연계 공격이 18건, 총 3억 달러 이상 피해가 발생했습니다.

- 보유 자산의 80~90%는 콜드월렛(하드웨어 지갑)에 보관하고, 핫월렛에는 거래에 필요한 최소 금액만 두는 것이 기본 원칙입니다.

- 시드구문(복구 문구)을 절대 디지털 기기에 입력하지 말고, 금속 백업 등 물리적 방법으로 보관해야 합니다.

- 2단계 인증(2FA), 피싱 방지 코드, 출금 화이트리스트 설정만으로도 해킹 피해의 90% 이상을 예방할 수 있습니다.

목차

2026년 4월 1일, 솔라나 기반 탈중앙화 파생상품 거래소 Drift Protocol에서 2억 8,500만 달러(약 3,700억 원)가 탈취되었습니다. 블록체인 분석 기업 엘립틱(Elliptic)은 이번 공격이 북한 라자루스 그룹의 소행으로 추정된다고 발표했습니다. 해커들은 6개월간 퀀트 트레이딩 회사로 위장하며 프로젝트에 침투한 것으로 밝혀졌습니다. 이 사건은 암호화폐 해킹 방지가 모든 투자자에게 필수적인 생존 전략임을 다시 한번 증명합니다.

2026년 암호화폐 해킹 현황: 왜 지금 보안이 중요한가?

암호화폐 시장이 성장할수록 해킹 피해도 기하급수적으로 증가하고 있습니다. 2026년의 주요 해킹 통계를 살펴보겠습니다.

2025~2026년 주요 해킹 사건

- 2025년 2월 — 바이빗(Bybit) 15억 달러 탈취: 역사상 최대 규모의 암호화폐 해킹. 북한 라자루스 그룹이 이더리움 토큰을 탈취. 미국 FBI(IC3)가 북한 소행으로 공식 확인.

- 2026년 4월 — Drift Protocol 2.85억 달러 탈취: 6개월간 사회공학적 침투 후 12분 만에 여러 볼트에서 자금 인출. USDC와 ETH로 전환 후 복잡한 세탁 경로를 통해 이동.

- 2026년 3월 — 공급망 공격: 북한 해커가 수천 개 미국 기업이 사용하는 소프트웨어에 악성 코드를 삽입, 암호화폐 탈취를 시도.

엘립틱에 따르면 2026년에만 DPRK(북한) 연계 공격이 18건 추적되었으며, 총 피해액은 3억 달러를 초과합니다. 이는 북한이 암호화폐를 체계적인 외화 획득 수단으로 활용하고 있음을 보여줍니다. 개인 투자자도 예외가 아닙니다. 소규모 피싱, 가짜 에어드롭, 악성 스마트 컨트랙트를 통한 개인 대상 공격도 급증하고 있습니다.

해킹이 증가하는 구조적 이유

첫째, 자산 규모의 성장입니다. 비트코인 현물 ETF 운용 자산이 1,280억 달러를 돌파하고, 전체 암호화폐 시가총액이 2.5조 달러를 넘어서면서 해커의 인센티브가 커졌습니다.

둘째, DeFi의 복잡성입니다. 스마트 컨트랙트의 취약점, 브릿지 프로토콜의 보안 결함, 거버넌스 공격 등 전통 금융에는 없던 새로운 공격 벡터가 존재합니다.

셋째, 비가역성입니다. 블록체인 거래는 되돌릴 수 없습니다. 은행 송금은 취소가 가능하지만, 암호화폐는 한번 탈취되면 회수가 극히 어렵습니다. 이것이 암호화폐 해킹 방지에 사전 예방이 절대적으로 중요한 이유입니다.

암호화폐 해킹의 5가지 주요 유형

암호화폐 해킹 방지를 위해서는 먼저 공격 유형을 이해해야 합니다. 주요 해킹 방식을 5가지로 분류합니다.

유형 1: 피싱(Phishing) 공격

가장 흔하고 효과적인 공격입니다. 공식 거래소나 지갑 서비스를 모방한 가짜 웹사이트·이메일로 로그인 정보나 시드구문을 탈취합니다. 2026년 현재 AI를 활용한 정교한 피싱이 급증하고 있어, 육안으로 구별이 거의 불가능한 수준입니다.

- 예방법: URL 직접 입력, 북마크 사용, 거래소 피싱 방지 코드 설정, 이메일 링크 클릭 절대 금지

유형 2: 사회공학(Social Engineering)

Drift Protocol 해킹이 대표적 사례입니다. 해커가 정상적인 기업이나 개인으로 위장하여 신뢰를 쌓은 후 내부 시스템에 접근합니다. 텔레그램·디스코드에서 “고객 지원”을 사칭하는 것도 이 유형에 속합니다.

- 예방법: 공식 채널 외 DM으로 오는 지원 요청 무시, 시드구문·비밀번호를 절대 타인에게 공유하지 않기

유형 3: 스마트 컨트랙트 익스플로잇

DeFi 프로토콜의 스마트 컨트랙트 코드 취약점을 이용한 공격입니다. 플래시론 공격, 재진입 공격(reentrancy), 오라클 조작 등이 포함됩니다.

- 예방법: 감사(audit) 완료된 프로토콜만 이용, TVL(총 예치금)이 높고 운영 이력이 긴 프로젝트 우선

유형 4: 악성 승인(Malicious Approval)

DeFi 사용 시 무한 토큰 승인(unlimited approval)을 요청하는 악성 컨트랙트에 서명하면, 해커가 지갑의 모든 해당 토큰을 빼갈 수 있습니다. 사용자가 인지하지 못한 채 승인하는 경우가 대부분입니다.

- 예방법: Revoke.cash 등으로 정기적으로 승인 현황 점검, 무한 승인 대신 필요한 금액만 승인

유형 5: SIM 스와핑 및 계정 탈취

해커가 통신사를 속여 피해자의 전화번호를 자신의 SIM 카드로 이전한 후, SMS 기반 2FA를 우회하여 거래소 계정에 접근하는 방식입니다.

- 예방법: SMS 인증 대신 하드웨어 키(YubiKey) 또는 인증 앱(Google Authenticator) 사용, 통신사에 SIM 잠금 설정

콜드월렛 vs 핫월렛: 안전한 자산 보관법

암호화폐 해킹 방지의 가장 기본적이고 효과적인 방법은 자산 보관 방식을 올바르게 설정하는 것입니다.

핫월렛(Hot Wallet)

인터넷에 연결된 지갑으로, 메타마스크(MetaMask), 트러스트월렛(Trust Wallet) 등이 해당됩니다. 거래가 편리하지만, 인터넷 연결 상태이므로 해킹에 노출될 위험이 있습니다.

- 적합한 용도: 일상적 거래, DeFi 사용, 소액 보관

- 권장 보관 비율: 전체 자산의 10~20% 이하

콜드월렛(Cold Wallet / 하드웨어 지갑)

인터넷에 연결되지 않는 오프라인 저장 장치입니다. 개인 키가 완전히 격리되어 온라인 공격이 불가능합니다. 레저(Ledger), 트레저(Trezor), 콜드카드(Coldcard) 등이 대표적입니다.

- 적합한 용도: 장기 보관(HODL), 대규모 자산 보관

- 권장 보관 비율: 전체 자산의 80~90%

2026년 추천 하드웨어 지갑

- Ledger Nano X / Stax: CC EAL5+ 보안 칩 탑재, 블루투스 지원, 5,500개 이상 토큰 호환. 가장 널리 사용되는 하드웨어 지갑.

- Trezor Safe 5: 오픈소스 펌웨어, 터치스크린 지원, Shamir 백업(시드구문을 여러 조각으로 분할 보관) 기능.

- Coldcard Mk4: 비트코인 전용, 완전 에어갭(USB 없이 microSD로만 통신), 가장 높은 보안 수준.

- Foundation Passport: 오픈소스, 에어갭, 비트코인 전용. 사용 편의성과 보안의 균형.

하드웨어 지갑 선택 시 가장 중요한 기준은 CC EAL5+ 이상 보안 칩 탑재 여부입니다. 이 칩은 물리적 탐침(micro-probe) 시도 시 자동으로 데이터를 파괴하도록 설계되어 있어, 기기 분실 시에도 개인 키를 보호합니다.

시드구문 관리: 가장 중요한 보안 요소

시드구문(복구 문구, Recovery Phrase)은 12~24개의 영어 단어로 구성된 지갑의 마스터 키입니다. 이것을 가진 사람은 지갑의 모든 자산에 접근할 수 있으므로, 시드구문 보안이 곧 자산 보안입니다.

절대 하지 말아야 할 것

- 시드구문을 컴퓨터, 스마트폰, 클라우드에 절대 저장하지 않기

- 스크린샷으로 찍어 갤러리에 보관하지 않기

- 이메일, 메신저로 전송하지 않기

- “고객 지원”이라며 시드구문을 요청하는 모든 요청 무시 — 정당한 서비스는 절대 시드구문을 요구하지 않습니다

올바른 시드구문 보관법

기본: 종이 백업 — 시드구문을 종이에 직접 적어 방수 봉투에 넣고 안전한 장소(금고, 별도 보관함)에 보관합니다. 최소 2부를 만들어 서로 다른 장소에 분산 보관하세요.

고급: 금속 백업 — 크립토스틸(Cryptosteel), 빌포들(Billfodl) 등 스테인리스 스틸 제품에 시드구문을 각인합니다. 화재(1,200°C 이상), 수해, 부식에도 견딥니다. 장기 보관에 가장 안전한 방법입니다.

전문가용: Shamir 백업 — Trezor가 지원하는 방식으로, 시드구문을 여러 조각(예: 5개 중 3개)으로 분할하여 서로 다른 장소에 보관합니다. 한두 조각이 유출되어도 지갑 복구가 불가능하여 보안이 극대화됩니다.

포트폴리오 위험 분산이 투자 자산의 분산이라면, 시드구문 분산 보관은 보안의 분산입니다. 두 가지 모두 암호화폐 투자의 핵심 원칙입니다.

거래소 계정 보안 강화 실전 가이드

많은 투자자가 거래소에 자산을 보관합니다. 거래소 보안을 강화하는 구체적인 방법을 단계별로 안내합니다.

Step 1: 강력한 비밀번호 설정

16자 이상, 대소문자·숫자·특수문자를 조합한 고유 비밀번호를 사용하세요. 비밀번호 관리자(Bitwarden, 1Password)를 활용하면 각 거래소마다 고유한 비밀번호를 안전하게 관리할 수 있습니다.

Step 2: 2단계 인증(2FA) 설정

반드시 인증 앱(Google Authenticator, Authy) 또는 하드웨어 키(YubiKey)를 사용하세요. SMS 인증은 SIM 스와핑에 취약하므로 절대 사용하지 마세요.

Step 3: 피싱 방지 코드 설정

바이낸스, 업비트 등 주요 거래소는 ‘피싱 방지 코드(Anti-Phishing Code)’를 설정할 수 있습니다. 이 코드가 포함되지 않은 이메일은 공식 이메일이 아니므로, 피싱 이메일을 즉시 식별할 수 있습니다.

Step 4: 출금 화이트리스트 활성화

사전에 등록한 지갑 주소로만 출금을 허용하는 기능입니다. 해커가 계정에 접근하더라도 등록되지 않은 주소로 출금할 수 없어, 자산 탈취를 차단합니다. 새 주소 등록 후 24~48시간 대기 시간이 설정되므로 긴급 변경도 방지됩니다.

Step 5: 별도 이메일 계정 사용

거래소 전용 이메일 계정을 별도로 만드세요. 일상적으로 사용하는 이메일은 데이터 유출 위험이 높으므로, 거래소 계정과 분리하면 공격 표면을 줄일 수 있습니다.

DeFi 사용자를 위한 추가 보안 수칙

탈중앙화 금융(DeFi)을 사용하는 투자자는 추가적인 보안 수칙이 필요합니다. Drift Protocol 사건처럼 프로토콜 자체가 해킹당하는 경우, 개인의 지갑 보안만으로는 자산을 보호할 수 없기 때문입니다.

토큰 승인(Approval) 관리

DeFi 프로토콜을 사용할 때마다 토큰 사용 권한을 승인하게 됩니다. 이 승인이 ‘무한(unlimited)’으로 설정되면, 해당 컨트랙트가 해킹당했을 때 지갑의 모든 토큰이 위험해집니다.

- 필요한 금액만 승인: 무한 승인 대신 거래에 필요한 정확한 금액만 승인

- 정기적 승인 점검: 손절매 전략처럼 보안도 정기적 점검이 필요합니다. Revoke.cash, Etherscan Token Approval 등으로 월 1회 이상 불필요한 승인 해제

- 전용 지갑 분리: DeFi용 지갑과 장기 보관용 지갑을 분리. DeFi 지갑에는 사용할 금액만 보관

프로토콜 안전성 확인 체크리스트

- 보안 감사(audit) 보고서가 공개되어 있는가?

- 감사 기관의 신뢰도는 높은가? (Trail of Bits, OpenZeppelin, Certik 등)

- TVL(총 예치금)이 1억 달러 이상이고 운영 기간이 1년 이상인가?

- 팀 멤버가 실명으로 공개되어 있는가?

- 버그 바운티 프로그램을 운영하고 있는가?

해킹 피해 발생 시 긴급 대응 매뉴얼

아무리 철저히 대비해도 피해가 발생할 수 있습니다. 피해 발생 시 빠른 대응이 추가 손실을 막는 핵심입니다.

즉시 실행 (처음 30분)

- 나머지 자산 즉시 이동: 해킹된 지갑이나 거래소의 나머지 자산을 안전한 새 지갑으로 즉시 옮기세요.

- 모든 승인 해제: DeFi 토큰 승인을 전부 해제하세요.

- 관련 비밀번호 즉시 변경: 거래소, 이메일, 관련 서비스의 비밀번호를 모두 변경하세요.

1시간 이내

- 거래소에 신고: 자금이 거래소로 이동했다면, 해당 거래소에 즉시 동결 요청을 하세요.

- 트랜잭션 해시 기록: 탈취된 자금의 트랜잭션 해시를 모두 기록해 두세요. 추후 수사 및 추적에 필수입니다.

- 경찰 신고: 사이버수사대에 신고하세요. 한국의 경우 경찰청 사이버범죄 신고 시스템(ECRM)을 이용할 수 있습니다.

24시간 이내

- 블록체인 분석 서비스 활용: 체이널리시스(Chainalysis), TRM Labs 등에 추적을 의뢰할 수 있습니다.

- 커뮤니티 공유: 피해 사실을 SNS, 커뮤니티에 공유하여 유사 피해를 방지하세요.

- 보안 점검: 해킹 경로를 파악하고, 모든 기기의 악성코드 검사를 실행하세요.

암호화폐 해킹 방지의 핵심은 결국 사전 예방입니다. 콜드월렛에 자산의 대부분을 보관하고, 시드구문을 오프라인으로 관리하며, 거래소 보안 설정을 최대로 강화하는 것—이 세 가지만 철저히 지켜도 해킹 피해의 대부분을 예방할 수 있습니다. 좋은 매수 타이밍을 잡는 것도 중요하지만, 그보다 먼저 자산을 안전하게 지키는 것이 투자의 첫 번째 원칙입니다.

자주 묻는 질문(FAQ)

하드웨어 지갑을 분실하면 암호화폐도 잃나요?

아닙니다. 하드웨어 지갑을 분실하거나 고장 나더라도, 시드구문(복구 문구)이 있으면 동일 제조사 또는 호환 지갑에서 자산을 완전히 복구할 수 있습니다. 암호화폐는 블록체인에 기록되어 있으며, 하드웨어 지갑은 그 블록체인에 접근하는 ‘열쇠’일 뿐입니다. 따라서 시드구문 백업이 하드웨어 지갑 자체보다 훨씬 더 중요합니다. 시드구문을 잃어버리면 영구적으로 자산에 접근할 수 없게 되므로, 반드시 금속 백업 등 물리적 방법으로 안전하게 보관하세요.

거래소와 개인 지갑 중 어디가 더 안전한가요?

대규모 거래소(업비트, 바이낸스 등)는 전문 보안 팀, 보험, 콜드월렛 보관 등 강력한 보안 체계를 갖추고 있어 개인이 핫월렛으로 관리하는 것보다 안전할 수 있습니다. 하지만 거래소 자체가 해킹당하면(바이빗 15억 달러 사건처럼) 개인이 통제할 수 없는 손실이 발생합니다. 최선의 전략은 거래에 필요한 소액만 거래소에 두고, 나머지 대부분은 개인 콜드월렛에 보관하는 것입니다. “Not your keys, not your coins(당신의 키가 아니면, 당신의 코인이 아니다)”라는 암호화폐 격언을 기억하세요.

무료 에어드롭이나 이벤트 링크를 클릭해도 되나요?

대부분의 에어드롭·이벤트 링크는 피싱 사기입니다. 특히 텔레그램, 디스코드, 트위터 DM으로 전달되는 링크는 거의 100% 사기로 봐야 합니다. 정당한 에어드롭은 프로젝트 공식 웹사이트와 공식 SNS 채널에서만 안내됩니다. 에어드롭 수령을 위해 시드구문 입력, 토큰 무한 승인, 특정 사이트 접속을 요구하면 즉시 무시하세요. 지갑을 연결하라는 사이트도 공식 사이트인지 URL을 반드시 직접 확인한 후에만 접속하세요.

암호화폐 해킹 피해를 입으면 보상받을 수 있나요?

경우에 따라 다릅니다. 거래소 해킹의 경우 일부 대형 거래소(바이낸스 SAFU 펀드 등)는 자체 보험 기금으로 피해를 보상합니다. DeFi 프로토콜 해킹의 경우 프로토콜의 보험 풀이 있으면 부분 보상이 가능하지만, 대부분 전액 보상은 어렵습니다. 개인 지갑 해킹(피싱 등)은 보상이 거의 불가능합니다. 이런 리스크에 대비하려면 Nexus Mutual 같은 DeFi 보험 프로토콜을 검토해볼 수 있으나, 보험보다 사전 예방이 항상 최선의 전략입니다.

참고 자료

- CoinDesk — Elliptic Flags $285M Drift Exploit as North Korea-Linked

- FBI IC3 — North Korea Responsible for $1.5 Billion Bybit Hack

- Cobo — Cold Wallet: The Complete 2026 Guide to Secure Crypto Storage

- CryptoLinkNet — Hardware Wallet Security Best Practices 2026

- Cobo — Crypto Wallet Security: Complete 2026 Guide